Sécurisez votre cloud avec la plate-forme de réseau et de sécurité GDMS

En tant que fournisseur de services en cloud VMware, GDMS exploite la plateforme de réseau et de sécurité NSX pour fournir des services de réseau sécurisés à ses clients.

Comme les entreprises du Myanmar et du Laos se tournent de plus en plus vers la transformation numérique via le cloud, elles comptent sur des partenaires comme GDMS pour les aider à migrer leurs applications et leurs charges de travail vers le cloud sans sacrifier les performances et en atténuant les risques.

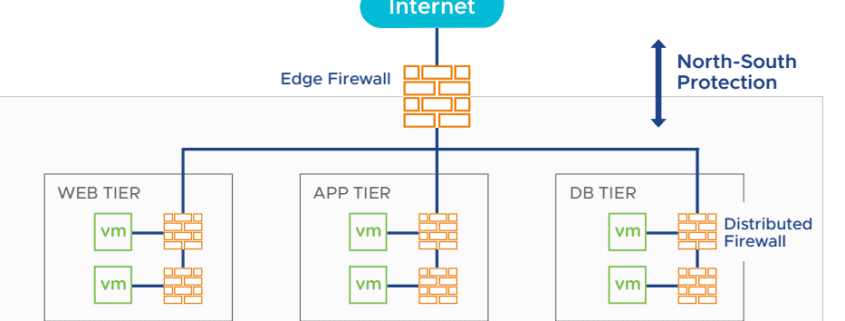

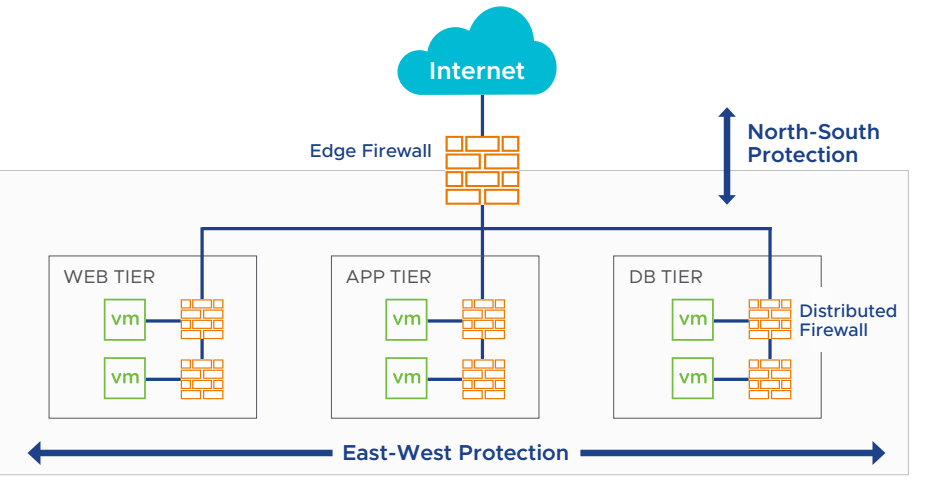

En souscrivant aux services en nuage de GDMS, vous avez accès à la suite NSX complète qui vous permet de définir, de mettre en œuvre et de gérer de manière centralisée les services de passerelle de sécurité du périmètre, tels que DNS, DHCP et NAT. NSX permet aux clients de contrôler le trafic nord-sud rapidement et facilement, sans aucune dépendance matérielle.

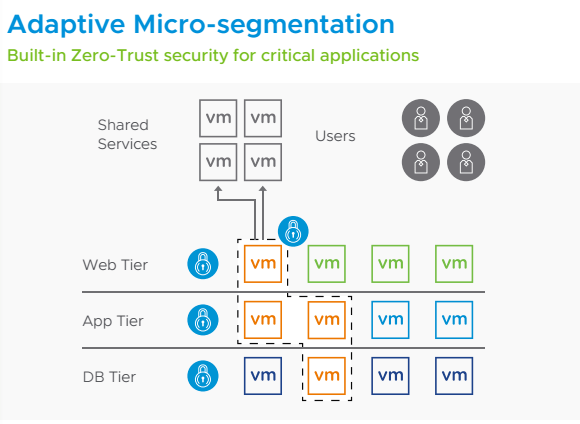

« Ne jamais faire confiance – Toujours vérifier »

La sécurité est un défi permanent pour les organisations, compte tenu de la dynamique et de la répartition du personnel, de l’augmentation du BYOD et de l’expansion continue du cloud. Si l’informatique dématérialisée est souvent plus sûre que le centre de données d’une entreprise, il est néanmoins crucial pour les organisations de posséder et de contrôler qui et quoi est autorisé à accéder à leurs applications et à leurs données, quel que soit l’endroit où elles sont exécutées.

Avec la confiance zéro, la sécurité du réseau est configurée de manière à supposer que vous avez déjà été compromis et que tout trafic, même derrière le pare-feu, est considéré comme « indigne de confiance » jusqu’à ce qu’il soit prouvé qu’il répond aux bons critères.

À l’intérieur du périmètre de votre réseau ou de la DMZ, les plus petits segments du réseau sont protégés par leur propre réseau. 4 propres petits périmètres (appelés « micro-périmètres »).

L’administrateur de la sécurité peut ainsi ajouter une couche supplémentaire de sécurité autour des données, des actifs, des applications et des services les plus importants de l’entreprise.

Pour accéder à un segment individuel dans une architecture de confiance zéro, les utilisateurs doivent passer par des procédures strictes de vérification de l’identité et des dispositifs. Un modèle de « moindre privilège » est recommandé, qui limite l’accès aux seules ressources nécessaires.

La première étape de la mise en œuvre d’un réseau de confiance zéro consiste à sécuriser les différentes parties du réseau à l’aide d’une micro-segmentation. La micro-segmentation doit être adoptée en plus des contrôles de sécurité du périmètre du réseau. Lorsque vous disposez à la fois de contrôles périmétriques et d’une micro-segmentation, le trafic est non seulement inspecté et contrôlé lorsqu’il entre dans votre réseau (nord-sud), mais aussi lorsqu’il se déplace latéralement (est-ouest) entre les machines virtuelles et les systèmes.

GDMS fournit des capacités critiques de pare-feu de réseau défini par logiciel pour les pare-feu de périmètre,

ou de périphérie, ainsi que des services de micro-segmentation, également appelés pare-feu distribués.

En offrant ces services au niveau de la couche logicielle – découplée du matériel – ils sont.. :

Passerelle Edge VMware (ESG)

L’ESG vous donne accès à tous les services NSX Edge tels que le pare-feu, le NAT, le DHCP, le VPN, l’équilibrage de charge et la haute disponibilité. Vous pouvez installer plusieurs appliances virtuelles ESG dans un centre de données.

GDMS offre un certain nombre de services professionnels pour vous aider à concevoir et à déployer votre pare-feu périphérique. Nous pouvons vous aider à mettre en place des règles de moindre privilège et d’autres configurations de passerelles afin de soutenir vos objectifs de sécurité de type « confiance zéro ».

Les passerelles Edge existent en 4 tailles : Compact, Large, Quad-Large et X-Large.

Pare-feu distribué

La micro-segmentation, également connue sous le nom de pare-feu distribué (DFW), est une approche de la définition des politiques de réseau et de sécurité qui permet aux organisations de segmenter et de contrôler les charges de travail en fonction des profils d’application.

Pare-feu distribué est disponible avec notre offre de cloud computing via un portail en libre-service ou en tant que service géré.

Caractéristiques :

- Pare-feu virtuels intégrés à l’hyperviseur

- Aucune machine virtuelle ne peut contourner le pare-feu (les paquets entrants et sortants sont toujours traités).

- Les politiques sont attachées à la VM pour une mobilité sécurisée

- Évite le routage du trafic vers la périphérie (et vice-versa) pour inspection.

- Le routage inter-applications améliore les performances des applications

Pourquoi utiliser le pare-feu distribué de GDMS :

- Pas de « point d’étranglement » ou de point de défaillance unique

- Basé sur un logiciel, il est facile à faire évoluer.

- Application aussi proche que possible de la VM

- Protection améliorée des applications en fonction du contexte

Au fur et à mesure que les réseaux se virtualisent et que la micro-segmentation devient un avantage stratégique pour les équipes de sécurité, les données sont intrinsèquement segmentées en compartiments pour permettre aux équipes d’avoir une meilleure visibilité et un meilleur contrôle des informations sur le réseau. La segmentation peut être utilisée pour séparer les données commerciales quotidiennes des données sensibles ou exclusives.

À partir de là, les équipes chargées de la sécurité et des risques peuvent placer les contrôles de sécurité et d’accès appropriés sur les segments de données sensibles en utilisant la micro-segmentation.

Activez les contrôles de sécurité du réseau

Les administrateurs de réseau peuvent identifier et ajuster plus rapidement les privilèges pour certaines données.

grâce à la micro-segmentation, ce qui permet

- Les utilisateurs peuvent travailler plus rapidement et plus efficacement avec les données du réseau.

- Agilité accrue et réponse rapide à l’évolution des besoins de sécurité

- Respect plus facile des réglementations

- Application du principe du moindre privilège

Obtenir une meilleure visibilité et protection des données

Si les organisations comprennent où se trouvent les données, et quels utilisateurs sont supposés

y avoir accès, alors :

- Les données et les services peuvent être mieux contrôlés

- Les données circulent plus rapidement dans l’organisation vers les utilisateurs appropriés

- Amélioration de la sécurité des données et de l’agilité globale

Empêcher la propagation latérale des menaces

La segmentation du réseau entrelace automatiquement les connexions et les services pour

créer des micro-périmètres autour d’ensembles spécifiques de données et d’informations. Ceci :

- Empêche la propagation des menaces

- Accélérer l’identification et la réponse aux menaces

- Minimiser l’impact d’une attaque

Protection de la couche 4

Par défaut, nos pare-feu distribués offrent une protection jusqu’à la couche 4 de l’OSI.

pile réseau, permettant :

- Les utilisateurs peuvent travailler plus rapidement et plus efficacement avec les données du réseau.

- Agilité accrue et réponse rapide à l’évolution des besoins de sécurité

- Respect plus facile des réglementations

- Application du principe du moindre privilège

Protection de la couche 7

Sensibilisation au contexte de l’application

Si les organisations savent où se trouvent les données et quels utilisateurs sont censés y avoir accès (

), alors.. :

- Les données et les services peuvent être mieux sécurisés et contrôlés

- Amélioration de la sécurité des données et de l’agilité globale

Services professionnels

GDMS propose des services professionnels et gérés pour vous aider à concevoir, déployer et gérer vos pare-feu distribués.

- Évaluer les réseaux, les applications et les dépendances sur site.

- Concevoir et déployer des réseaux étendus pour les environnements hybrides cloud/multi-cloud.

- Définir et mettre en œuvre des politiques de pare-feu

- Migrer les charges de travail/applications existantes

- Transformez la sécurité et les réseaux pour améliorer la souplesse et les résultats de l’entreprise.

Connaissances avancées

Le GDMS offre des informations avancées supplémentaires sur les schémas de circulation afin de déterminer où vous

peuvent bénéficier le plus d’un pare-feu sensible au contexte. Cela vous permet de réduire les dépenses opérationnelles

tout en se concentrant sur ces capacités avancées là où elles sont le plus nécessaires. Ce service est disponible en libre-service ou en tant que service géré.